Chris Lattner ,这个神一样的男人,他又干了件惊天动地的大事!

他官宣发布全新编程语言——Mojo!

大神何许人也

对于全球各地开发者来说,Chris Lattner 是一个大家都仰望的男人!

他曾是许多大型技术项目的领导者,包括 LLVM 编译器基础结构项目、Clang C 和 C++ 编译器、MLIR 机器学习基础结构等编译器技术,以及为苹果生态系统提供支持的程序设计语言 Swift。

他的履历可谓相当精彩:

-

2011-2017 年,任苹果开发部高级总监、架构师

-

2017.1-2017.6,任特斯拉副总裁,负责自动驾驶

-

2017.8-2020.1,任谷歌 Google Brain 高级总监

-

2020.1,加入芯片创业公司 SiFive 负责平台工程

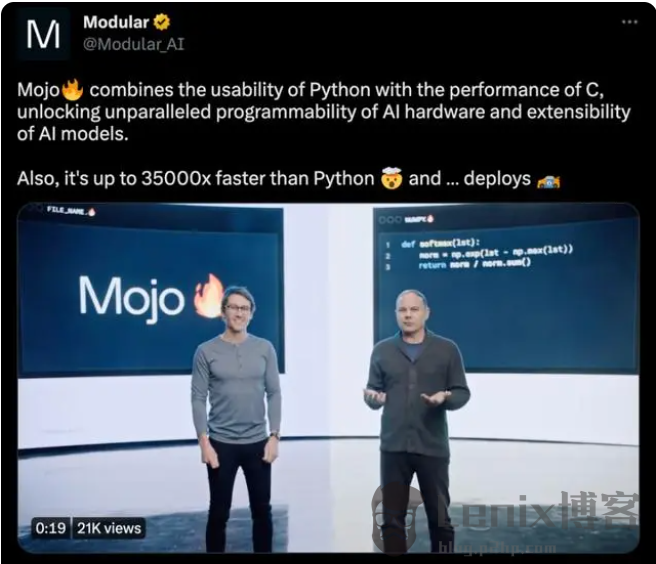

在去年,他终于下定决心自己创业,和 Tim Davis 共同建立了「Modular AI」,希望自下而上重建全球 ML 基础设施。

Mojo 就是他们公司发布的新编程语言。

近期评论